Setiap jenis komputer memiliki cara pengaman tersendiri, ada yang menggunakan pengamanan fisik pada bentuk casingnya, atau identifikasi user menggunakan nama user profile dan password, sidik jari dan sebagainya. Secara garis besar kemanan komputer dapat dilakukan secara fisik dan program. Contoh pengamanan fisik adalah dengan menggunakan kunci untuk dapat menjalankannya, sedangkan pengamanan program dapat dilakukan dengan pengamanan pada BIOS, Sistem Operasi, Program Aplikasi maupun program yang didisain khusus untuk pengamanan. Pemakai komputer biasanya tidak hanya melakukan pengamanan secara fisik saja namun menggabungkan beberapa cara pengamanan. Misalnya : A memiliki Personal Komputer yang berisi Sistem Operasi Windows, Program Aplikasi Khusus Untuk Analisis Keuangan dan Kumpulan data keuangan. A dapat melakukan pengaman fisik dengan cara mengunci komputer pada saat tidak digunakan. A dapat juga menambah sistem pengamanan komputernya dengan membuat Password pada Sistem BIOSnya. Seandainya ada seseorang yang mencoba untuk menembus keamanan fisik dan berhasil, orang tersebut masih harus memecahkan password pada sistem BIOS. Jika sistem keamanan BIOS dapat ditembus A dapat membuat pengamanan berikut pada Lapisan Sistem Operasi, Aplikasi, dan DATA. Pengamanan secara berlapis perlu dilakukan untuk sebuah system komputer yang berisi data penting. Makin penting data tersebut makin banyak tingkat pengamanan yang dibuat.

- Security AS/400

Pada AS/400 keamanan dapat dilakukan secara fisik/mesin maupun program melalui sistem operasi maupun program aplikasi yang digunakan. Sebagai lapis pertama AS/400 dilengkapi dengan kunci untuk dapat melakukan pengamanan secara fisik dan serial number hardware yang digunakan. Sebagai lapis berikutnya pengamanan dilakukan pada Sistem Operasi. Pengamanan sistem operasi pada AS/400 juga dilakukan berlapis, pertama pengamanan Sign On, Pengamanan Object, Pengamanan Integritas dan Networking. Semua ini diatur oleh Sistem Operasi AS/400. Jika pemakai merasa belum cukup aman, pemakai dapat membuat sistem pengamanan baru dengan menambahkan sistem pengamanan pada program aplikasi atau data yang dibuat.

Sebaik apapun sistem keamanan komputer yang ada, jika kebijakan tentang aturan penggunaan sistem komputernya tidak baik maka sistem pengamanan tersebut tidak ada gunanya. Jadi dalam penggunaan sistem komputer yang pertama harus dilakukan adalah bukan melakukan pengamanan yang berlapis pada mesin tetapi perumusan kebijakan dan aturan main yang akan digunakan misalnya :

- Siapa yang akan bertindak sebagai Administrator ?

- Siapa saja yang boleh memiliki profile untuk dapat mengakses sistem?

- Bagaimana caranya untuk mendapatkan hak akses ?

- Hak-hak apa saja yang diberikan pada masing-masing pemakai ?

- Bagaimana aturan tentang password agar tidak mudah ditebak oleh orang yang tidak memiliki hak akses ?

- Bagaimana aturan penggunaan sumberdaya komputer yang ada ?

- Dan masih banyak lagi.

- Ancaman

Dilihat dari sumbernya ancaman dapat dibagi menjadi 2 yakni : Ancaman dari dalam (internal) dan ancaman dari luar (ekternal). Yang termasuk ancaman dari dalam adalah ancaman yang bersumber dari pemakai yang sah terdaftar sebagai pemakai sistem. Ancaman ini mungkin berasal dari

- Keingintahuan pemakai sistem terhadap hal-hal yang menarik yang ingin diketahui. Masalah ini dapat dicegah dengan cara memberikan hak akses yang sesuai dengan wewenang dan tanggung jawab yang harus dilaksanakan. Dan dengan melakukan teguran sesuai dengan hasil audit sistem.

- Ketidaktahuan pemakai. Hal ini dapat mengakibatkan hilangnya data atau rusaknya konfigurasi sistem yang ada. Masalah ini dapat dicegah dengan cara yang sama seperti ancaman pertama yakni dengan memberikan hak akses yang sesuai dengan wewenang dan tanggung jawab yang harus dilaksanakan. Serta meningkatkan kemampuan pemakai melalui kursus dan pelatihan.

- Penyalahgunaan hak dan wewenang terhadap otoritas yang dimiliki. Misalnya : melakukan job yang bukan wewenangnya, melakukan perubahan data, program dsb. Masalah ini sulit dicegah namun dapat diatasi dengan cara secara rutin melakukan audit aktifitas dan object yang dimiliki oleh masing-masing pemakai.

Yang termasuk ancaman dari luar adalah ancaman yang bersumber dari pemakai yang tidak terdaftar (menggunakan profile pemakai lainnya). Ancaman ini mungkin berupa :

- Pemakaian user profile dari pemakai yang sah. Hal ini dapat dilakukan oleh pegawai setempat atau non pegawai. Hal ini mungkin terjadi karena beberapa hal diantaranya : Ketidak hati-hatian dari pemilik profile yang syah yang mengakibatkan pemakai lain dapat mengetatui password yang digunakan, atau buruknya pengaturan kebijakan tentang password (usia password, panjang password, pengulangan huruf yang sama dsb), atau kelalaian pemakai meninggalkan sistem dalam keadaan logon.

- Melakukan Remote Sign On. Hal ini memungkinkan karena pengaturan device yang digunakan tidak di batasi dengan baik, sehingga perlu pendokumentasian seluruh device yang terhubung dengan sistem.

- Penyambungan Device baru untuk kepentingan pribadi maupun kelompok pemakai lainnya. Hal ini memungkinkan terjadi karena pengaturan tentang device baru tidak diatur dengan baik. Sehingga perlu dilakukan pengaturan device sesuai dengan konfigurasi sistem yang telah disetujui.

- Pemakaian user profile standart dari sistem (QSECOFR, QSECADM, QPGM, QSYSOPR). Hal ini dapat terjadi karena pengaturan user profile yang kurang baik, sehingga perlu adanya aturan main yang jelas dan dokumentasi untuk semua user profile yang ada lengkap dengan hak aksesnya masing-masing

Penyusupan program yang bersifat merusak/merugikan (logic bomb, Trojan Horse, Salami teknik, Virus, Worm). Hal ini dapat dipecahkan dengan cara melakukan dokumentasi terhadap program yang ada dalam sistem dan melakukan pemeriksaan secara berkala.

Metode Enksripsi

Kriptografi macam ini dirancang untuk menjamin privacy, mencegah informasi menyebar luas tanpa ijin. Akan tetapi, privacy bukan satu-satunya layanan yang disediakan kriptografi. Kriptografi dapat juga digunakan untuk mendukung authentication (memverifikasi identitas user) dan integritas (memastikan bahwa pesan belum diubah). Kriptografi digunakan untuk mencegah orang yang tidak berhak untuk memasuki komunikasi, sehingga kerahasiaan data dapat dilindungi. Secara garis besar, kriptografi digunakan untuk mengirim dan menerima pesan. Kriptografi pada dasarnya berpatokan pada key yang secara selektif telah disebar pada komputerkomputer yang berada dalam satu jaringan dan digunakan untuk memproses suatu pesan.

Ada beberapa jenis metode enkripsi, sebagai berikut:

- DES

DES adalah mekanisme enkripsi data yang sangat popular dan banyak digunakan. Ada banyak implementasi perangkat lunak maupun perangkat keras DES. DES melakukan transformasi informasi dalam bentuk plain text ke dalam bentuk data terenkripsi yang disebut dengan ciphertext melalui algoritma khusus dan seed value yang disebut dengan kunci. Bila kunci tersebut diketahui oleh penerima, maka dapat dilakukan proses konversi dari ciphertext ke dalam bentuk aslinya.

Kelemahan potensial yang dimiliki oleh semua sistem enkripsi adalah kunci yang harus diingat, sebagaimana sebuah password harus diingat. Bila kunci ditulis dan menjadi diketahui oleh pihak lain yang tidak diinginkan, maka pihak lain tersebut dapat membaca data asli. Bila kunci terlupakan, maka pemegang kunci tidak akan dapat membaca data asli. Banyak sistem yang mendukung perintah DES, atau utility-utility dan library yang dapat digunakan untuk DES.

- PGP (Pretty Food Privacy)

PGP dibuat oleh Phil Zimmerman, menyediakan bentuk proteksi kriptografi yang sebelumnya belum ada. PGP digunakan untuk melindungi file, email, dan dokumen-dokumen yang mempunyai tanda digital dan tersedia dalam versi komersial mapun freeware.

- SSL

SSL singkatan dari Secure Socket Layer adalah metode enkripsi yang dikembangkan oleh Netscape untuk keamanan Internet. SSL mendukung beberapa protokol enkripsi yang berbeda, dan menyediakan autentifikasi client dan server. SSL beroperasi pada layer transport, membuat sebuah kanal data yang terenskripsi sehingga aman, dan dapat mengenkrip berbagai tipe data. Penggunaan SSL sering dijumpai pada saat berkunjung ke sebuah secure site untuk menampilkan sebuah secure document dengan Communicator.

- SSH

SSH adalah program yang menyediakan koneksi terenkripsi pada saat melakukan login ke suatu remote system. SSH merupakan suatu set program yang digunakan sebagai pengganti rlogin, rsh, dan rcp dalam segi keamanan. SSH menggunakan kriptografi kunci public untuk mengenkrip komunikasi antara dua host, sehingga juga melakukan autentikasi terhadap user. SSH dapat digunakan untuk mengamankan proses login ke suatu remote system atau menyalin data antar host, karena mencegah terjadinya pembajakan sesi. SSH melakukan kompresi data [ada koneksi yang terjadi, dan mengamankan komunikasi X11 (untuk sistem berbasis Unix) antar host. SSH dapat digunakan dari workstation dengan sistem windows dengan server berbasis unix.

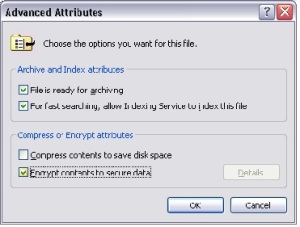

Berikut ini adalah cara-cara yang dapat dilakukan dalam mengenkripsi sebuah file di sistem operasi Microsoft Windows:

Klik kanan pada file yang ingin dienkripsi

Klik Properties

Klik tab General

Tekan tombol Advanced

Beri tanda check pada Encrypt contents to secure data

Kemudian klik tombol OK

Jika file hasil enkripsi tersebut disalin dan dibuka oleh user lain, maka akan muncul pesan error seperti

- Username does not have access privileges, atau

- Error copying file or folder

Untuk meminimalisir penyerangan terhadap keamanan jaringan, hal yang dapat dilakukan administrator dalam memonitoring jaringan sebaiknya adalah dengan membatasi user yang dapat melakukan full-access ke dalam suatu server. Cara paling sederhana adalah dengan memberlakukan wewenang read only untuk semua user. Cara lain adalah dengan melakukan pembatasan berdasarkan hal berikut ini:

- MAC Address

Contohnya, user yang dapat melakukan akses secara penuh adalah user yang memiliki alamat abcd:1020:fa02:1:2:3.

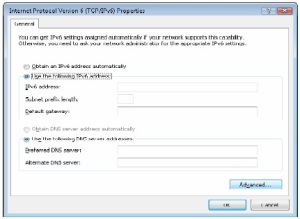

- IP Address Contohnya, user yang dapat melakukan akses secara penuh adalah user yang memiliki alamat 192.168.2.1.

Authentication. Database tentang user

Informasi umum tentang pemakai disimpan di file /etc/passwd

| Enter command # more /etc/passwd

root:*:0:0:Bozz:/root:/bin/sh toor:*:0:0:Bourne-again Superuser:/root: daemon:*:1:1:Owner of many system processes:/root:/sbin/nologin — dipotong — www:*:10000:65533:WebMaster:/nonexistent:/sbin/nologin nobody:*:65534:65534:Unprivileged user:/nonexistent:/sbin/nologin gatut:*:21001:21001:Gatut:/home2/gatut:/usr/local/bin/tcsh wardojo:*:1004:20:Wardojo:/home2/wardojo:/usr/local/bin/tcsh ari:*:1005:20:Ari Nurcahyo:/home1/ari:/usr/local/bin/tcsh tres:*:1006:20:Theresia Maria Sri Prihatiningsih:/home2/tres:/usr/local/bin/tcsh — dipotong — |

utilitas UNIX: finger

Defaultnya, menampilkan daftar nama pemakai yang sedang aktif atau informasi lain tentang pemakai tertentu.

| [gatut@bsd02 gatut]$ finger

[gatut@bsd02 gatut]$ finger gatut Login Name TTY Idle Login Time Office Phone gatut V Gatut Harijoso p0 Wed 00:13 PUSKOM |

utilitas UNIX: w dan who

Mengetahui pemakai yang sedang aktif

| [gatut@bsd02 gatut]$ w

[gatut@bsd02 gatut]$ who |

utilitas UNIX: last

Menampilkan daftar pemakai terakhir

| [gatut@bsd02 gatut]$ last

pemake ttyp0 10.210.2.51 Tue Jun 29 23:50 – 00:02 (00:11) yuser ttyp9 167.205.136.3 Tue Jun 29 23:37 – 23:39 (00:02) 7397023 ttyp1 10.210.2.48 Tue Jun 29 23:07 – 23:24 (00:16) — dst — dipotong — |

Pemakai hendaknya selalu memperhatikan pesan “last login from:” pada saat login agar dapat segera diketahui apabila terdapat pemakai lain yang menggunakan user-id tersebut.

Authentikasi melalui sistem (yaitu, password) yang sesungguhnya disimpan dalam bentuk ter-enkripsi dalam file yang tak dapat dilihat oleh pemakai biasa, biasanya /etc/master.passwd atau /etc/shadow. Authentikasi dapat dilakukan secara terpusat, misalnya dengan Network Information Service (NIS) juga disebut sebagai Yellow Pages (YP), Kerberos (eBones), RADIUS.

Authorization

Pemakai yang sudah terbukti mendapatkan haknya untuk dilayani dan menggunakan resource. Karena pemakai memiliki hak penuh atas file yang dimilikinya, maka pemakai harus mengatur sendiri datanya.

Utilitas UNIX: chmod

Menentukan hak akses file dan directory.

| [gatut@bsd02 gatut]$ chmod

[gatut@bsd02 /home]$ ls -l total 4 drwxr-xr-x 26 gatut staff 2048 Jun 30 00:03 gatut drwxr-xr-x 9 pemake user 1024 May 8 09:41 pemake drwxr-xr-x 2 noone nobody 1024 Apr 16 11:53 noone [gatut@bsd02 /home]$ chmod 0711 gatut [gatut@bsd02 /home]$ ls -l total 4 drwx–x–x 26 gatut staff 2048 Jun 30 00:03 gatut drwxr-xr-x 9 pemake user 1024 May 8 09:41 pemake drwxr-xr-x 2 noone nobody 1024 Apr 16 11:53 noone [gatut@bsd02 /home]$ |

Ada banyak aplikasi yang bekerja di server bekerja atas nama super-user, misalnya agar dapat membaca file password atau menulis data ke dalam sistem (lihat kembali perintah “ps aux”). Semakin kompleks aplikasi, semakin besar kemungkinan terdapat kesalahan (bug). Program yang berjalan atas nama super-user dan salah bisa berakibat fatal. Oleh sebab itu, biasanya aplikasi client-server sebisa mungkin memisahkan akses yang menuntut hak super-user.

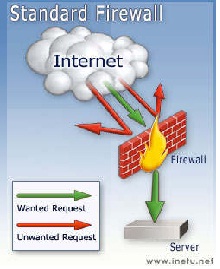

- Gateway

Gateway yang menghubungkan sistem ke luar dapat menjadi gerbang ke dalam, sehingga ada resiko perusakan atau pencurian data oleh publik yang jauh lebih luas. Firewall (dinding api) gateway yang menjaga keamanan sistem. Penyaringan packet: hanya paket dari dan ke host, tcp, udp tertentu yang boleh berkomunikasi. Program melakukan pemeriksaan dan penyaringan sehingga hanya pelayanan yang diketahui dan benar yang boleh lewat. Gateway aplikasi: pengiriman dan penerimaan mail gateway untuk mempermudah pemeriksaan dan mengurangi beban jaringan.

- Attack

Password terbuka karena: pencurian, catatan yang tercecer, pengamatan (cara mengetik, mengintip paket)

Membelokkan akses: dengan mengganti ip, dns, atau route membelokkan akses ke server palsu untuk menjebak password.

Kesalahan program: tak ada gading yang tak retak Jangan menjalankan program yang tak diketahui. Penyebaran virus melalui email, java script, vb script. Membebani server dengan akses yang besar.

Batu loncatan: biasanya akses dari komputer yang terletak di intranet kurang dibatasi. Apabila akses ke komputer di intranet terbuka, maka pemakai internet dapat masuk ke dalam komputer di intranet, kemudian menggunakan komputer tersebut sebagai batu loncatan.

- Monitoring

Mengetahui apa yang terjadi sebagai tindakan preventif dengan membaca catatan system. UNIX: catatan biasanya disimpan dalam directory /var/log.

| /var/log/messages | Pesan-pesan dari sistem |

| /var/log/maillog | Transaksi email (SMTP) |

- Komunikasi Terenkripsi

Komunikasi melalui jaringan publik memungkinkan adanya penyadap ikut mendengarkan percakapan.

Beberapa software:

- Secure Shell: pengganti telnet dengan enkripsi

- HTTPS: secure HTTP

Akibat enkripsi, data yang dipertukarkan lebih besar.

Jenis–jenis kejahatan di jaringan internet

- Scam adalah berita elektronik dalam Internet yang membohongi dan bersifat menipu, sehingga pengirimnya akan mendapat manfaat dan keuntungan tertentu. Contoh scam yang sering kita jumpai adalah surat berantai, pengumuman lotere, pinjaman uang tanpa agunan, cara cepat menjadi kaya, dan lain lain. Dalam hal ini akibat dari berita scam ini bagi penerimanya akan lebih serius, jika dibandingkan dengan spam.

Dalam bahasa Inggris, scam ini diartikan juga sebagai confidence trick or confidence game, sehingga pada awalnya penerima berita merasa yakin dan tidak mencurigai bahwa hal ini merupakan bentuk penipuan.

- Spam atau junk mail adalah penyalahgunaan dalam pengiriman berita elektronik untuk menampilkan berita iklan dan keperluan lainnya yang mengakibatkan ketidaknyamanan bagi para pengguna web. Bentuk berita spam yang umum dikenal meliputi: spam surat elektronik, spam instant messaging, spam Usenet newsgroup, spam mesin pencari informasi web (web search engine spam), spam blog, spam berita pada telepon genggam, spam forum Internet, dan lain lain. Spam ini biasanya datang bertubi-tubi tanpa diminta dan sering kali tidak dikehendaki oleh penerimanya. Beberapa contoh lain dari spam ini bisa berupa surat elektronik berisi iklan, sms pada telepon genggam, berita yang masuk dalam suatu forum newsgroup berisi promosi barang yang tidak terkait dengan aktifitas newsgroup tersebut, spamdexing yang mendominir suatu mesin pencari (search engine) untuk mencari popularitas bagi suatu URL tertentu, ataupun bisa berupa berita yang tak berguna dan masuk dalam suatu blog, buku tamu situs web, dan lain-lain. Spam dikirimkan oleh pembuat iklan dengan biaya operasi yang sangat rendah, karena spam ini tidak memerlukan mailing list untuk mencapai para pelanggan-pelanggan yang diinginkan. Sebagai akibatnya banyak fihak yang dirugikan. Selain pengguna Internet itu sendiri, ISP (penyelenggara layanan Internet atau Internet service provider), dan masyarakat umum juga merasa tidak nyaman. Karena biasanya sangat mengganggu dan kadang-kadang membohongi, berita spam termasuk dalam kegiatan melanggar hokum dan merupakan perbuatan kriminal yang bisa ditindak melalui undang-undang Internet.

- Serangan DoS (Inggris: Denial-of-service attacks) adalah jenis serangan terhadap sebuah komputer atau server di dalam jaringan internet dengan cara menghabiskan sumber (resource) yang dimiliki oleh komputer tersebut sampai komputer tersebut tidak dapat menjalankan fungsinya dengan benar sehingga secara tidak langsung mencegah pengguna lain untuk memperoleh akses layanan dari komputer yang diserang tersebut. Dalam sebuah serangan Denial of Service, si penyerang akan mencoba untuk mencegah akses seorang pengguna terhadap sistem atau jaringan dengan menggunakan beberapa cara, yakni sebagai berikut:

- Membanjiri lalu lintas jaringan dengan banyak data sehingga lalu lintas jaringan yang datang dari pengguna yang terdaftar menjadi tidak dapat masuk ke dalam sistem jaringan. Teknik ini disebut sebagai traffic flooding.

- Membanjiri jaringan dengan banyak request terhadap sebuah layanan jaringan yang disedakan oleh sebuah host sehingga request yang datang dari pengguna terdaftar tidak dapat dilayani oleh layanan tersebut. Teknik ini disebut sebagai request flooding.

- Mengganggu komunikasi antara sebuah host dan kliennya yang terdaftar dengan menggunakan banyak cara, termasuk dengan mengubah informasi konfigurasi sistem atau bahkan perusakan fisik terhadap komponen dan server. Bentuk serangan Denial of Service awal adalah serangan SYN Flooding Attack, yang pertama kali muncul pada tahun 1996 dan mengeksploitasi terhadap kelemahan yang terdapat di dalam protokol Transmission Control Protocol (TCP). Serangan-serangan lainnya akhirnya dikembangkan untuk mengeksploitasi kelemahan yang terdapat di dalam sistem operasi, layanan jaringan atau aplikasi untuk menjadikan sistem, layanan jaringan, atau aplikasi tersebut tidak dapat melayani pengguna, atau bahkan mengalami crash. Beberapa tool yang digunakan untuk melakukan serangan DoS pun banyak dikembangkan setelah itu (bahkan beberapa tool dapat diperoleh secara bebas), termasuk di antaranya Bonk, LAND, Smurf, Snork, WinNuke, dan Teardrop. Meskipun demikian, serangan terhadap TCP merupakan serangan DoS yang sering dilakukan. Hal ini disebabkan karena jenis serangan lainnya (seperti halnya memenuhi ruangan hard disk dalam sistem, mengunci salah seorang akun pengguna yang valid, atau memodifikasi tabel routing dalam sebuah router) membutuhkan penetrasi jaringan terlebih dahulu, yang kemungkinan penetrasinya kecil, apalagi jika sistem jaringan tersebut telah diperkuat. Cara yang paling sederhana adalah dengan mengirimkan beberapa paket ICMP dalam ukuran yang besar secara terus menerus yang dilakukan pada lebih dari satu sesi ICMP. Teknik ini disebut juga sebagai ICMP Flooding. Dalam sistem operasi Windows, hal ini dapat dilakukan dengan menggunakan perintah berikut:

ping [target_IP_atau_Nama_Host] -t -l 65500

Dalam sistem operasi UNIX atau GNU/Linux, perintah ping bahkan memiliki switch untuk melakukan flooding, seperti contoh berikut :

ping [target_IP_atau_Nama_Host] –f

Beberapa cara untuk menanggulangi serangan DoS adalah sebagai berikut:

- Mematikan beberapa layanan jaringan yang tidak dibutuhkan untuk memperkecil ruang gerak serangan terhadap jaringan.

- Mengaktifkan pengelolaan kuota ruangan penyimpanan bagi semua akun pengguna, termasuk di antaranya yang digunakan oleh layanan jaringan. Mengimplementasikan penapisan paket pada router untuk mengurangi efek dari SYN Flooding.

- Menginstalasikan patch sistem operasi jaringan (baik itu komponen kernelnya, ataupun komponen layanan jaringan seperti halnya HTTP Server dan lainnya). Tidak ada sistem yang sempurna.

- Melakukan backup terhadap konfigurasi sistem dan menerapkan kebijakan password yang relatif rumit.

Beberapa contoh Serangan DoS adalah:

- Serangan Buffer Overflow, mengirimkan data yang melebihi kapasitas sistim, misalnya paket ICMP yang berukuran sangat besar.

- Serangan SYN, mengirimkan data TCP SYN dengan alamat palsu.

- Serangan Teardrop, mengirimkan paket IP dengan nilai offsetyang membingungkan.

- Serangan Smurf, mengirimkan paket ICMP bervolume besar dengan alamat host lain.

- ICMP Flooding

- Serangan DoS terdistribusi

- FIREWALL

Firewall adalah sebuah sistem atau grup sistem yang menjalankan kontrol akses keamanan diantara jaringan internal yang aman dan jaringan yang untrusted seperti internet.Firewall didesain untuk mengijinkan trusted data atau data yang dipercaya lewat, menolak layanan yang mudah diserang, mencegah jaringan internal dari serangan luar yang bisa menembus firewall setiap waktu. Umumnya juga digunakan untuk mengontrol akses terhadap siapa saja yang memiliki akses terhadap jaringan pribadi dari pihak luar. Saat ini, istilah firewall menjadi istilah lazim yang merujuk pada sistem yang mengatur komunikasi antar dua jaringan yang berbeda. Mengingat saat ini banyak perusahaan yang memiliki akses ke Internet dan juga tentu saja jaringan berbadan hukum di dalamnya, maka perlindungan terhadap modal digital perusahaan tersebut dari serangan para hacker (peretas, pemata-mata, ataupun pencuri data lainnya) menjadi wajib.

- Komponen Sistem Firewall

Firewall dapat berupa PC, router, midrange, mainframe, UNIX workstation, atau gabungan dari yang tersebut diatas.Firewall dapat terdiri dari satu atau lebih komponen fungsional sebagai berikut :

- Packet-filtering router

- Application level gateway (proxy)

- Circuit level gateway

- Contoh Tipe Firewall

Firewall terdiri dari satu atau lebih elemen software yang berjalan pada satu atau lebih host.

Tipe-tipe firewall adalah sebagai berikut:

- Packet-filtering Firewall

- Dual-homed Gateway Firewall

- Screened Host Firewall

- Screened Subnet Firewall

- Packet-filtering Firewall

- Terdiri dari sebuah router yang diletakkan diantara jaringan eksternal dan jaringan internal yang aman.

- Rule Packet Filtering didefinisikan untuk mengijinkan atau menolak traffic.

- Dual-homed Gateway Firewall

- Dual-home host sedikitnya mempunyai dua interface jaringan dan dua IP address.

- IP forwarding dinonaktifkan pada firewall, akibatnya trafik IP pada kedua interface tersebut kacau di firewall karena tidak ada jalan lain bagi IP melewati firewall kecuali melalui proxy atau SOCKS.

- Serangan yang datang dari layanan yang tidak dikenal akan diblok

- Screened Host Firewall

- Terdiri dari sebuah packet-filtering router dan application level gateway

- Host berupa application level gateway yang dikenal sebagai “bastion host”

- Terdiri dari dua router packet filtering dan sebuah bastion host

- Screened Subnet Firewall

- Menyediakan tingkat keamanan yang tinggi daripada tipe firewall yang lain

- Membuat DMZ(Demilitarized Zone) diantara jaringan internal dan eksternal,sehingga router luar hanya mengijinkan akses dari luar bastion host ke information server dan router dalam hanya mengijinkan akses dari jaringan internal ke bastion host

- Router dikonfigurasi untuk meneruskan semua untrusted traffic ke bastion host dan pada kasus yang sama juga ke information server.

- Smurf Attack, merupakan salah satu jenis serangan Denial of Service yang mengeksploitasi protokol Internet Control Message Protocol (ICMP). Smurf attack adalah sebuah serangan yang dibangun dengan menggunakan pemalsuan terhadap paket-paket ICMP echo request, yakni sebuah jenis paket yang digunakan oleh utilitas troubleshooting jaringan, PING. Si penyerang akan memulai serangan dengan membuat paket-paket “ICMP echo request” dengan alamat IP sumber berisi alamat IP host target yang akan diserang (berarti alamat telah dipalsukan atau telah terjadi address spoofing). Paket-paket tersebut pun akan dikirimkan secara broadcast ke jaringan di mana komputer target berada, dan host-host lainnya yang menerima paket yang bersangkutan akan mengirimkan balasan dari “ICMP echo request” (“ICMP echo reply“) kepada komputer target, seolah-olah komputer target merupakan komputer yang mengirimkan ICMP echo request tersebut. Semakin banyak komputer yang terdapat di dalam jaringan yang sama dengan target, maka semakin banyak pula ICMP echo reply yang dikirimkan kepada target, sehingga akan membanjiri sumber daya komputer target, dan mengakibatkan kondisi penolakan layanan (Denial of Service) yang menjadikan para pengguna tidak dapat mengakses layanan yang terdapat di dalam komputer yang diserang. Beberapa sistem bahkan mengalami crash atau hang, dan lagi, banjir yang berisi paket-paket “ICMP echo request/reply” akan membuat kongesti (kemacetan) jaringan yang dapat mempengaruhi komputer lainnya. Karenanya, serangan ini seringnya dilancarkan kepada sebuah sistem atau jaringan yang dimiliki oleh penyedia jasa Internet (Internet Service Provider/ISP), sehingga dapat menyebabkan masalah terhadap kinerja jaringan dan tentu saja menolak akses dari klien. Smurf attack pertama kali muncul pada tahun 1997 dan mencuat saat server web Yahoo! mengalaminya (diserang sebagai target), dan selama tiga jam, server Yahoo! pun tidak dapat digunakan. Selain server pusat jaringan, web server, dan server ISP, beberapa target lainnya yang sering diserang adalah Internet Relay Chat (IRC) Server.

Keuntungan dari serangan ini adalah si penyerang tidak harus membuat banyak lalu lintas data untuk melakukan penyerangan (dengan demikian, tidak membutuhkan computer dengan kekuatan yang tinggi), karena memang si penyerang mengirimkan paket ICMP echo request secara broadcast kepada komputer-komputer yang “bertetanggaan” dengan komputer target. Meski paket ICMP echo request yang dikirimkan hanya satu, hal ini dapat menjadi masalah besar jika memang jaringan tersebut sangat besar (memiliki banyak host). Selain Smurf Attack, ada juga serangan yang menggunakan metode serupa, yang disebutsebagai Fraggle Attack, dengan satu perbedaan yakni paket yang dikirimkan oleh penyerang. Jika dalam Smurf Attack, si penyerang mengirimkan paket ICMP, maka dalam Fraggle Attack, si penyerang akan mengirimkan paket protokol User Datagram Protocol (UDP).

- Wabbit, hampir sama seperti worm, adalah sebuah program yang berdiri sendiri dan tidak membutuhkan sarang untuk menyebarkan diri. Berbeda dengan worm yang membutuhkan perantara program atau dokumen, wabbit juga tidak membutuhkan suatu program dan dokumen untuk bersarang. Selain itu, wabbit menggandakan diri secara terus-menerus di dalam sebuah komputer lokal dan hasil penggandaan itu akan menggerogoti sistem yang terinfeksi. Kinerja komputer akan melambat karena wabbit memakan sumber data yang lumayan banyak. Selain memperlambat kinerja komputer karena penggunaan sumber daya itu, wabbit bisa diprogram untuk memiliki efek samping yang efeknya mirip dengan malware lain. Kombinasi-kombinasi malware seperti inilah yang bisa sangat berbahaya.

- Keylogger merupakan sebuah perangkat baik perangkat keras atau perangkat lunak yang digunakan untuk memantau penekanan tombol keyboard. Sebuah keylogger biasanya akan menyimpan hasil pemantauan penekanan tombol keyboard tersebut ke dalam sebuah berkas log/catatan/rekaman. Beberapa keylogger tertentu bahkan dapat mengirimkan hasil rekamannya ke e-mail tertentu secara periodik. Keylogger dapat digunakan untuk kepentingan yang baik atau bahkan bisa digunakan untuk kepentingan yang jahat. Kepentingan yang baik antara lain untuk memantau produktivitas karyawan, untuk penegakan hukum dan pencarian bukti kejahatan. Kepentingan yang buruk antara lain pencurian data dan password. Keylogger yang berupa hardware besarnya seukuran baterai ukuran AA. Keylogger jenis ini dipasangkan pada ujung keyboard, sehingga mencegat data yang dialirkan dari keyboard ke CPU. Sementara itu, keylogger dalam bentuk perangkat lunak terpasang di dalam komputer dan bekerja secara tersembunyi. Cara sederhana untuk menghindari dampak adanya keylogger pada sistem operasi Microsoft Windows adalah dengan menggunakan fitur on-screen keyboard (osk.exe).

Dan masih banyak lagi jenis-jenis kejahatan di dalam jaringan khususnya dunia maya (internet)

Salah satu teknik Hacking

Teknik pengamanan jaringan terus berkembang, namun teknik hacking juga tidak kalah cepatnya. Sebuah teknik enkripsi baru yang diperkenalkan adalah Quantum encription. Sebelum melangkah lebih jauh, definisi enkripsi bisa anda baca di referensi buku. Teknik kriptografi Quatum ini menggunakan hukum Ketidakpastian Heisenberg. Ide dasarnya adalah menggunakan sebuah perhitungan matematika yang sangat rumit dan tidak mungkin dipecahkan oleh orang asing, karena keterbatasan sumberdaya maupun waktu proses. Ketika ada orang asing yang berusaha masuk ke jaringa, maka ia pasti akan merusak sesuatu yang ada di dalam jaringan tersebut kriptografi ini cocok untuk jaringan dengan serat optik. Ketika orang asing ini mencoba membobol jaringan, foton yang ada pada jaringan akan teracak dan menyebabkan jaringan terputus. Jaringan akan membentuk jalan baru ketika jaringan semula terganggu, sehingga penerima dan pengirim pesan dapat kembali berkumunikasi dengan aman.

Sumber :

- http://www.google.com/url?sa=t&rct=j&q=&esrc=s&source=web&cd=2&cad=rja&ved=0CDMQFjAB&url=http%3A%2F%2Flecturer.ukdw.ac.id%2Fcnuq%2Fwp-content%2Fuploads%2Fkeamananjaringan.pdf&ei=LY2nUfCsA4PirAfHroGwCg&usg=AFQjCNEcYgr31Iu8VDLbcByI3G7IIsb_Iw&bvm=bv.47244034,d.bmk (diakses tanggal 29 mei 2013)

- http://verololy.blogspot.com/2012/11/pengertian-sistem-keamanan-jaringan.html (diakses tanggal 01 juni 2013)

- http://unhas.ac.id/tahir/BAHAN-KULIAH/TEK.%20JARINGAN%20KOMPUTER%20-%20TE/jaringan-komputer/gatut/sysop-16.html (diakses tanggal 31 mei 2013)

- http://www.google.com/url?sa=t&rct=j&q=&esrc=s&source=web&cd=4&cad=rja&ved=0CD4QFjAD&url=http%3A%2F%2Flecturer.eepis-its.edu%2F~fitri%2Fkeamanan%2520jaringan%2FModul%252010%2520E-Mail%2520Security.ppt&ei=IW2pUYWsFc2xrAeP_oH4Dw&usg=AFQjCNEQ3aVmIYV-r4SPZk-C8s8IHJa9sQ&bvm=bv.47244034,d.bmk (diakses tanggal 01 juni 2013)

- http://eksplore.blogspot.com/2009/04/pengenalan-keamanan-jaringan-komputer.html#klasifikasi (diakses tanggal 02 Juni 2013)

- http://oneheartlinux.wordpress.com/2012/07/16/pengertian-firewall-network-security/ (diakses tanggal 02 Juni 2013)

- http://www.google.com/url?sa=t&rct=j&q=&esrc=s&source=web&cd=1&cad=rja&ved=0CCkQFjAA&url=http%3A%2F%2Frepository.politekniktelkom.ac.id%2FCourseware%2FSemester%25204%2FKeamanan%2520Jaringan%2Fslide%2520revisi%2520network%2520security%2FBAB1.ppt&ei=m26pUcSII4PIrQePxYDwDA&usg=AFQjCNE9Bfl9stmtGsCQuzpoSUscmr-EUg&bvm=bv.47244034,d.bmk (diakses tanggal 02 Juni 2013)

- http://ridhanu.wordpress.com/2009/02/23/teknik-pengamanan-jaringan-yang-%E2%80%9Ctak-bisa-ditembus%E2%80%9D/ (diakses tanggal 02 Juni 2013)

- http://ridhanu.wordpress.com/2009/02/23/teknik-pengamanan-jaringan-yang-%E2%80%9Ctak-bisa-ditembus%E2%80%9D/ (diakses tanggal 02 Juni 2013)

- http://www.jaringankomputer.org/firewall-pengertian-fungsi-manfaat-dan-cara-kerja-firewall/ (diakses tanggal 02 Juni 2013)

- http://www.google.com/url?sa=t&rct=j&q=&esrc=s&source=web&cd=11&ved=0CDcQFjAAOAo&url=http%3A%2F%2Felearning.gunadarma.ac.id%2Fdocmodul%2FAS400%2FAS400_A%2FA2rev.pdf&ei=inmpUeWAA4LqrQfP14GgCA&usg=AFQjCNFeabkqQ7XqMDaAItGIU2-E0gP-IQ&bvm=bv.47244034,d.bmk (diakses tanggal 02 Juni 2013)

Recent Comments